La evolución del control de acceso y la identidad digital

.webp)

El panorama de la seguridad se está transformando rápidamente, a medida que los avances tecnológicos modifican la forma en que las organizaciones supervisan el acceso y la identidad en el ámbito digital.

Exploremos la evolución de los sistemas de control de acceso y examinemos la aparición de soluciones de identidad digital. De ahora en adelante, el énfasis está cambiando. Estamos pasando de un control físico estricto a sistemas más flexibles. Estos sistemas pueden combinarse fácilmente con identidades digitales personales y profesionales.

El camino del control de acceso: de las claves a la identidad digital

Los sistemas de control de acceso (ACS) han evolucionado significativamente desde sus orígenes, donde reemplazar las llaves por tarjetas alguna vez fue revolucionario.

Originalmente, motivados por la conveniencia, estos sistemas se han convertido en marcos esenciales para proteger a las personas, los activos y los datos en las empresas contemporáneas.

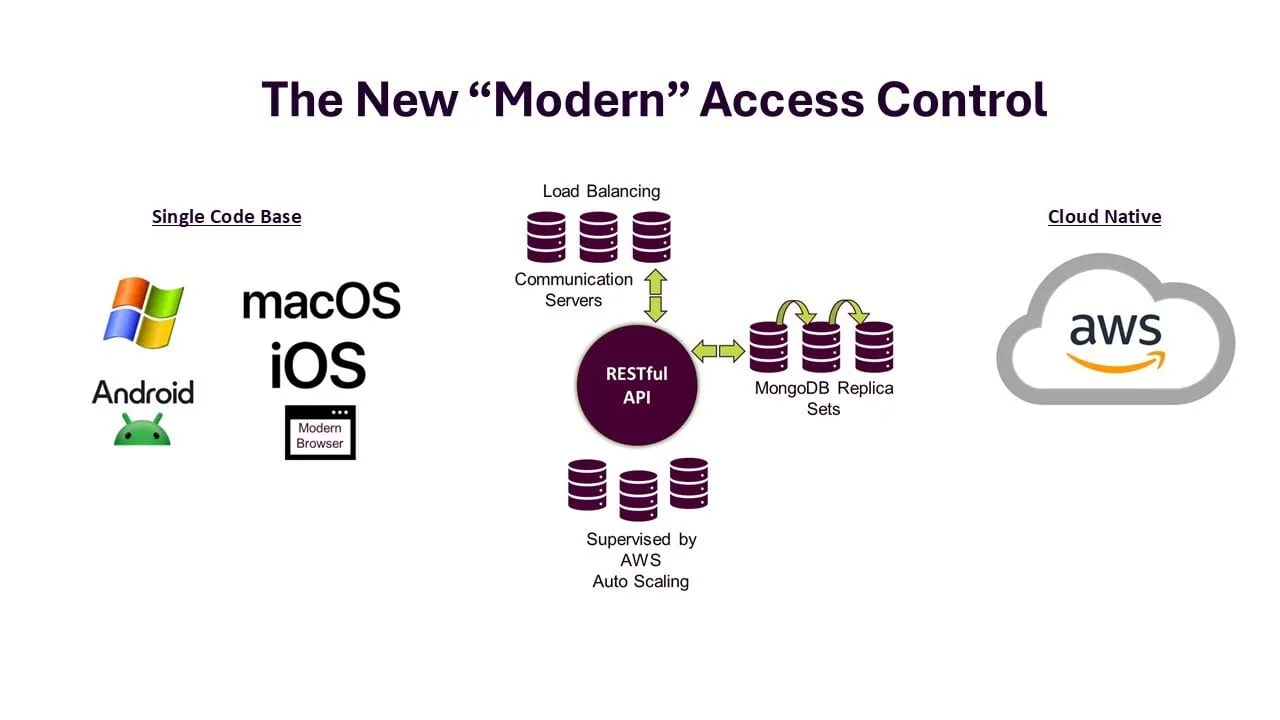

Los primeros sistemas de control de acceso dependían de configuraciones basadas en el host y de hardware propietario. Por el contrario, las soluciones modernas aprovechan la tecnología en la nube, las API RESTful abiertas, el hardware abierto y las plataformas móviles, lo que ofrece una mayor flexibilidad e integración.

Un catalizador importante de esta evolución es la rápido ritmo de avance tecnológico. Las empresas modernas requieren soluciones adaptables que puedan crecer junto con ellas. Los sistemas nativos de control de acceso a la nube en plataformas como AWS ayudan a las empresas a reducir los costos de administración de la infraestructura. También funcionan bien con el software existente.

Soluciones seguras para un mundo híbrido

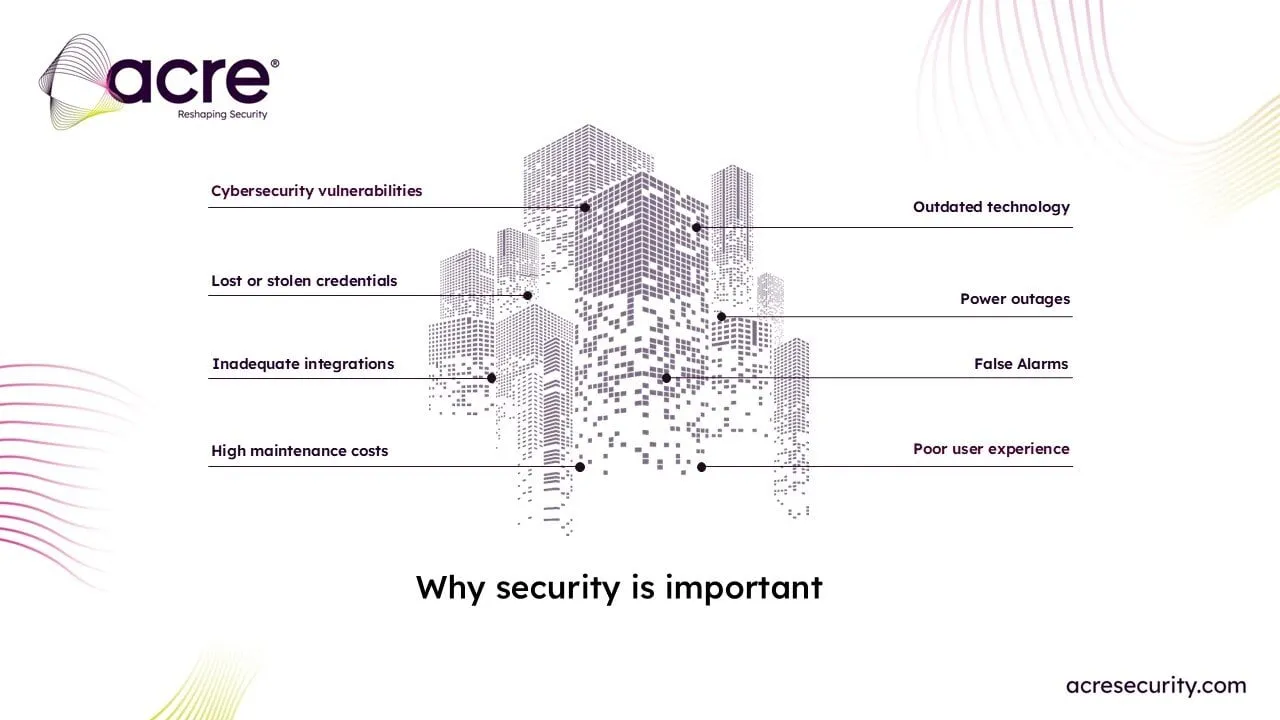

Hoy en día, la seguridad es más compleja que nunca y el cumplimiento se ha vuelto crucial. Tenemos que lograr un equilibrio seguridad física con la creciente amenaza de ciberataques.

Las organizaciones deben seguir estándares estrictos de ciberseguridad como ISO 27001. También necesitan mantener sus sistemas flexibles para hacer frente a los nuevos desafíos. Estos desafíos incluyen el inicio de sesión único (SSO), la autenticación de dos factores (2FA) y mejores protocolos de contraseñas.

La característica distintiva de los sistemas de control de acceso modernos es su perfecta integración en los flujos de trabajo empresariales. Estos sistemas automatizan las tareas, reducen los errores humanos y mejoran la eficiencia. Conectan la seguridad física con las herramientas de administración de identidades y accesos (IAM).

La automatización de la configuración de los usuarios y la aplicación de las reglas ayudan a los equipos de seguridad y promueven la colaboración. Esto les permite centrarse en proyectos importantes en lugar de limitarse a reaccionar ante las amenazas.

El auge de la identidad digital: la nueva frontera

A medida que profundizamos en la era digital, identidad digital es cada vez más crucial para la gestión del acceso. Antes se limitaba a combinaciones básicas de nombre de usuario y contraseña, pero ha evolucionado hasta convertirse en un sistema complejo que incorpora datos biométricos, credenciales de tarjetas inteligentes y monederos móviles. El futuro de la verificación de identidad digital utiliza tecnologías como el reconocimiento facial y el escaneo de huellas dactilares. Estas herramientas suelen funcionar sin problemas con plataformas como Google, Apple y Microsoft.

Las empresas ahora consideran identidad digital como la piedra angular del control de acceso contemporáneo. La fusión de las identidades digitales personales y laborales brinda a los equipos de seguridad la capacidad de administrar el acceso en diferentes lugares. Esto incluye tanto las oficinas corporativas como los espacios de trabajo remotos. La adaptabilidad es particularmente importante, ya que el trabajo remoto y las configuraciones híbridas siguen ganando popularidad.

De cara al futuro: automatización y adaptabilidad

El futuro del control de acceso se basa en automatización. Al automatizar los flujos de trabajo de seguridad, las organizaciones pueden garantizar que las personas reciban el acceso adecuado en el momento adecuado, eliminando la necesidad de supervisión manual. Los sistemas de gestión de identidades y accesos (IAM) y de gestión de accesos e identidades físicas (PIAM) ayudan a las empresas a automatizar las tareas. Estas tareas incluyen la verificación de antecedentes, la emisión de credenciales y la presentación de informes sobre el cumplimiento.

El principio de»acceso menos privilegiado«garantiza que los usuarios solo tengan el acceso que necesitan para sus funciones. Esto ayuda a reducir los riesgos y a mejorar la seguridad. A medida que las empresas se expanden, sus sistemas deben seguir siendo adaptables y escalables, y admitir nuevas aplicaciones e integraciones sin la necesidad de revisar por completo la infraestructura existente.

Asegurar el futuro

Los próximos 30 años en el control de acceso diferirán significativamente de los del pasado. A medida que las empresas integren cada vez más la seguridad física y digital, los sistemas de control de acceso deben adaptarse para satisfacer las cambiantes demandas de las organizaciones modernas.

Los nuevos avances en la identidad digital, la automatización y las soluciones de nube segura están cambiando la seguridad. El futuro de la seguridad estará más conectado, será más eficiente y más seguro.

El acceso no se concede simplemente, se concede. Esta evolución en el control de acceso, impulsada por la identidad digital, mejorará no solo la seguridad sino también la productividad empresarial.

Conclusión

A medida que la tecnología continúa avanzando rápidamente, las empresas deben proteger su inversión en control de acceso eligiendo soluciones que tengan la arquitectura necesaria para satisfacer sus necesidades de seguridad actuales y la capacidad de adaptarse en el futuro. El futuro del control de acceso y la identidad digital es apasionante. Elija sistemas que ofrezcan seguridad y eficiencia y, al mismo tiempo, protejan eficazmente a su personal y sus activos.

Elija una solución de control de acceso que ofrezca una experiencia de usuario intuitiva. Las soluciones con una experiencia de usuario intuitiva dan como resultado tasas de adopción rápidas y facilitan la capacitación.

Las empresas deben mantenerse actualizadas sobre los últimos cambios de la industria y sobre el uso de las nuevas tecnologías. Tomar la decisión correcta reduce el riesgo. Manténgase a la vanguardia. Trabajemos juntos para asegurar nuestro futuro y crecer para un mañana más seguro. Las posibilidades son infinitas.