L'évolution du contrôle d'accès et de l'identité numérique

.webp)

Le paysage de la sécurité évolue rapidement, car les avancées technologiques redéfinissent la façon dont les organisations supervisent l'accès et l'identité dans le domaine numérique.

Explorons l'évolution des systèmes de contrôle d'accès et examinons l'émergence de solutions d'identité numérique. À l'avenir, l'accent est mis de plus en plus sur les choses. Nous sommes en train de passer d'un contrôle physique strict à des systèmes plus flexibles. Ces systèmes peuvent facilement être intégrés aux identités numériques personnelles et professionnelles.

Le parcours du contrôle d'accès : des clés à l'identité numérique

Les systèmes de contrôle d'accès (ACS) ont considérablement évolué depuis leurs origines, où le remplacement des clés par des cartes était autrefois révolutionnaire.

À l'origine, motivés par leur commodité, ces systèmes ont évolué pour devenir des cadres essentiels pour protéger les personnes, les actifs et les données dans les entreprises contemporaines.

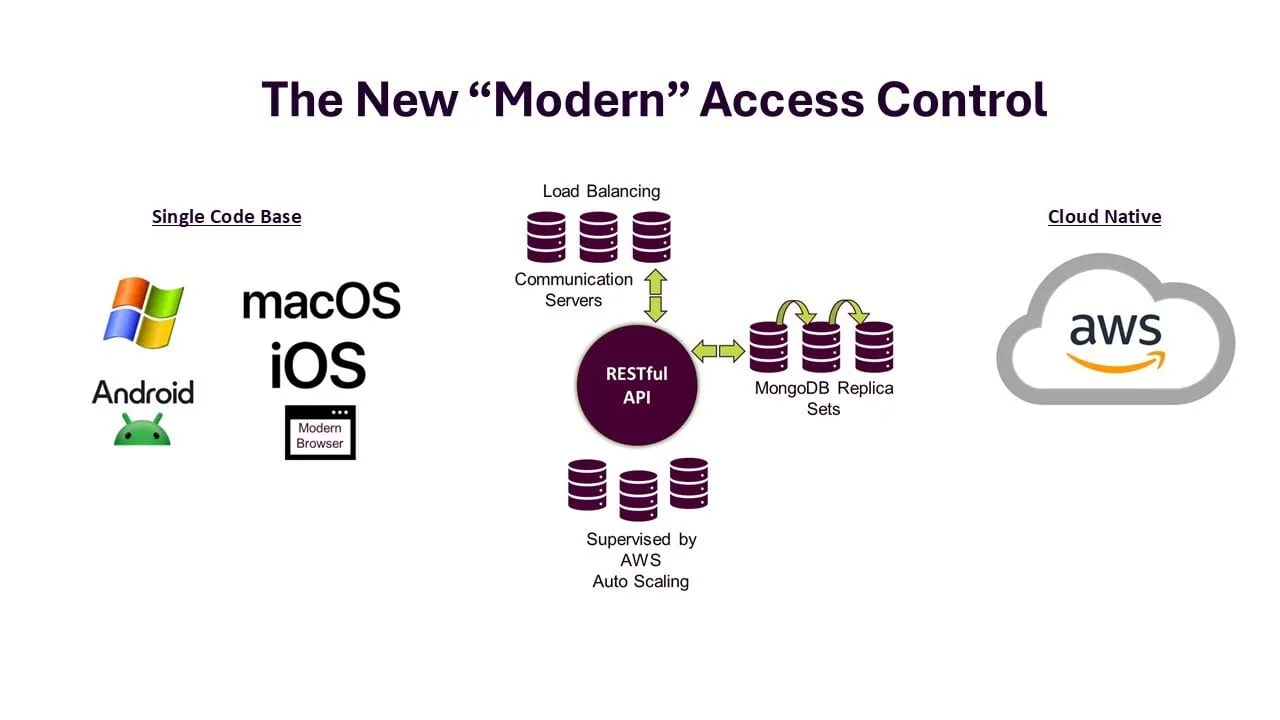

Les premiers systèmes de contrôle d'accès dépendaient de configurations basées sur l'hôte et de matériel propriétaire. En revanche, les solutions modernes tirent parti de la technologie cloud, des API RESTful ouvertes, du matériel ouvert et des plateformes mobiles, offrant ainsi une flexibilité et une intégration accrues.

L'un des principaux catalyseurs de cette évolution est le rythme rapide des progrès technologiques. Les entreprises modernes ont besoin de solutions adaptables capables de se développer en même temps. Les systèmes de contrôle d'accès cloud natifs sur des plateformes telles qu'AWS aident les entreprises à réduire les coûts de gestion de l'infrastructure. Ils fonctionnent également bien avec les logiciels existants.

Solutions sécurisées pour un monde hybride

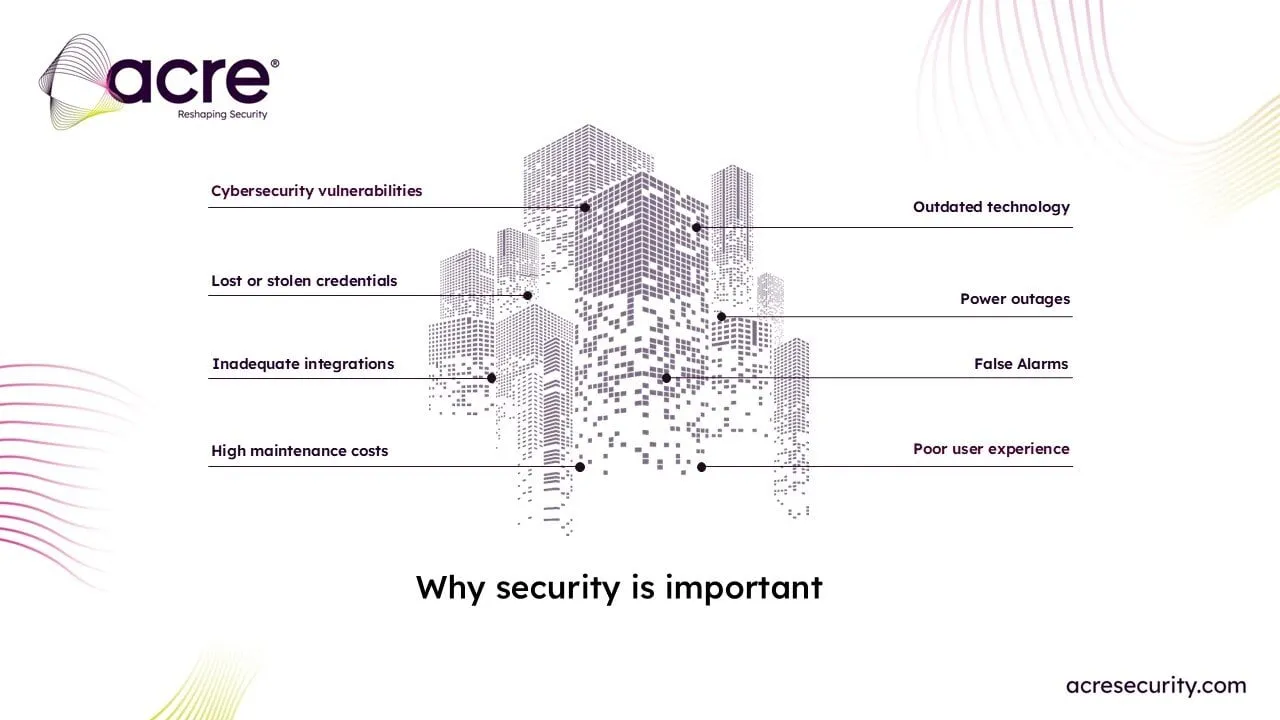

De nos jours, la sécurité est plus complexe que jamais et la conformité est devenue cruciale. Nous devons trouver un équilibre sécurité physique face à la menace croissante des cyberattaques.

Les organisations doivent respecter des normes de cybersécurité strictes telles que NORME ISO 27001. Ils doivent également maintenir la flexibilité de leurs systèmes pour relever les nouveaux défis. Ces défis incluent l'authentification unique (SSO), l'authentification à deux facteurs (2FA) et de meilleurs protocoles de mot de passe.

La caractéristique des systèmes de contrôle d'accès modernes est leur intégration parfaite dans les flux de travail des entreprises. Ces systèmes automatisent les tâches, réduisent les erreurs humaines et améliorent l'efficacité. Ils associent la sécurité physique aux outils de gestion des identités et des accès (IAM).

L'automatisation de la configuration des utilisateurs et l'application des règles aident les équipes de sécurité et favorisent la collaboration. Cela leur permet de se concentrer sur des projets importants plutôt que de simplement réagir aux menaces.

L'essor de l'identité numérique : une nouvelle frontière

Alors que nous nous plongeons de plus en plus dans l'ère numérique, identité numérique est de plus en plus crucial pour la gestion des accès. Autrefois limité aux combinaisons de base entre nom d'utilisateur et mot de passe, il a évolué pour devenir un système complexe intégrant la biométrie, les informations d'identification par carte à puce et les portefeuilles mobiles. L'avenir de la vérification d'identité numérique repose sur des technologies telles que la reconnaissance faciale et la numérisation des empreintes digitales. Ces outils fonctionnent souvent sans problème avec des plateformes telles que Google, Apple et Microsoft.

Les entreprises considèrent désormais identité numérique en tant que pierre angulaire du contrôle d'accès contemporain. La fusion des identités numériques personnelles et professionnelles permet aux équipes de sécurité de gérer les accès à différents endroits. Cela inclut à la fois les bureaux de l'entreprise et les espaces de travail à distance. L'adaptabilité est particulièrement importante car le travail à distance et les configurations hybrides continuent de gagner en popularité.

Perspectives d'avenir : automatisation et adaptabilité

L'avenir du contrôle d'accès repose sur automatisation. En automatisant les flux de travail de sécurité, les organisations peuvent s'assurer que les individus bénéficient de l'accès approprié au bon moment, éliminant ainsi la nécessité d'une supervision manuelle. Les systèmes de gestion des identités et des accès (IAM) et de gestion des identités physiques et des accès (PIAM) aident les entreprises à automatiser les tâches. Ces tâches incluent la vérification des antécédents, la délivrance d'informations d'identification et la déclaration de conformité.

Le principe de »accès le moins privilégié« garantit que les utilisateurs obtiennent uniquement l'accès dont ils ont besoin pour leurs rôles. Cela permet de réduire les risques et d'améliorer la sécurité. À mesure que les entreprises se développent, leurs systèmes doivent rester adaptables et évolutifs, prenant en charge de nouvelles applications et intégrations sans qu'il soit nécessaire de remanier complètement l'infrastructure existante.

Garantir l'avenir

Les 30 prochaines années en matière de contrôle d'accès seront très différentes des années passées. Alors que les entreprises intègrent de plus en plus la sécurité physique et numérique, les systèmes de contrôle d'accès doivent s'adapter pour répondre à l'évolution des exigences des organisations modernes.

Les nouvelles avancées en matière d'identité numérique, d'automatisation et de solutions cloud sécurisées modifient la sécurité. L'avenir de la sécurité sera plus connecté, plus efficace et plus sûr.

L'accès n'est pas simplement donné ; il est accordé. Cette évolution du contrôle d'accès, stimulée par l'identité numérique, améliorera non seulement la sécurité mais également la productivité des entreprises.

Conclusion

Alors que la technologie continue de progresser rapidement, les entreprises doivent protéger leurs investissements en matière de contrôle d'accès en choisissant des solutions dont l'architecture répond à leurs besoins de sécurité actuels et qui sont capables de s'adapter à l'avenir. L'avenir du contrôle d'accès et de l'identité numérique est prometteur. Choisissez des systèmes qui offrent à la fois sécurité et efficacité tout en protégeant efficacement votre personnel et vos actifs.

Choisissez une solution de contrôle d'accès qui offre une expérience utilisateur intuitive. Les solutions offrant une expérience utilisateur intuitive se traduisent par des taux d'adoption rapides et facilitent la formation.

Les entreprises doivent se tenir au courant des derniers changements du secteur et de l'utilisation des nouvelles technologies. Faire le bon choix réduit les risques. Gardez une longueur d'avance. Travaillons ensemble pour assurer notre avenir et nous développer pour un avenir plus sûr. Les possibilités sont infinies.